راه های ساده برای بهبود امنیت اینترنت اشیا

امنیت اینترنت اشیاء برای جلوگیری از رخنهها، از توسعه محصول گرفته تا اتصال دستگاه به شبکه خانگی، باید در ذهن خود باقی بماند.

اینترنت اشیا ( IoT) همه جا حاضر است، باورنکردنی است، راحت است. اما با گسترش این فناوری میزان قرار گرفتن در معرض خطر رو به افزایش است. امروزه، با چندین بردار حمله در اختیار مجرمان سایبری ، فرصتهای فراوانی همراه با تاکتیکها و روشهای هوشمندانه دارند. بنابراین، جای تعجب نیست که چرا دستگاه های ناامن اینترنت اشیا در معرض هک هستند.

طبق گزارشی که توسط F-Secure تهیه شده است ، حملات از طریق دستگاه های اینترنت اشیا تنها در سال 2019 300 درصد افزایش یافته است.

دنیای اینترنت اشیا به طور تصاعدی رشد کرده است، و طبق گفته گارتنر ، تا سال 2021، 25 میلیارد دستگاه متصل به اینترنت وجود خواهد داشت – این افزایش عظیمی در سطح حمله اینترنت اشیا است.

امنیت با توسعه محصول شروع می شود

چرا مسائل امنیتی زیادی پیرامون دستگاه های اینترنت اشیا وجود دارد و اقدامات ساده ای که می توانیم برای بهبود امنیت این دستگاه ها انجام دهیم چیست؟ من معتقدم پاسخ به این سوالات در مراحل مختلف توسعه محصول نهفته است.

مراحل زیادی از یک پروژه وجود دارد و بسته به اینکه کدام متدولوژی دنبال می شود (به عنوان مثال، آبشار ، مارپیچ یا چابک )، مراحل ممکن است شامل انواع نیازمندی ها، تجزیه و تحلیل، طراحی، کدگذاری، پیاده سازی، آزمایش، استقرار و نگهداری باشد. فرصت هایی برای افزایش امنیت در هر مرحله از توسعه وجود دارد.

بنابراین، چگونه یک پروژه به محافظت از شبکه خانگی ما و شبکههای گستردهتری که در کافهها، فرودگاهها و جامعه در کل در برابر تهدید بالقوه دستگاههای IoT ناامن با آن برخورد میکنیم، کمک میکند

به گفته Networkworld.com ، برخی از مراحل مورد نیاز برای افزایش امنیت اینترنت اشیا حول اطمینان از انجام تست امنیتی کافی از کد منبع ، اجرای کنترلهای دسترسی امن و رعایت سطح مناسب استاندارد امنیتی است. تکنیکهای ساده اما اغلب فراموششده، مانند جداسازی شبکهها، تا حد زیادی ریسک را محدود میکنند.

من معتقدم مسئولیت امنیت در دو حوزه مجزا نهفته است:

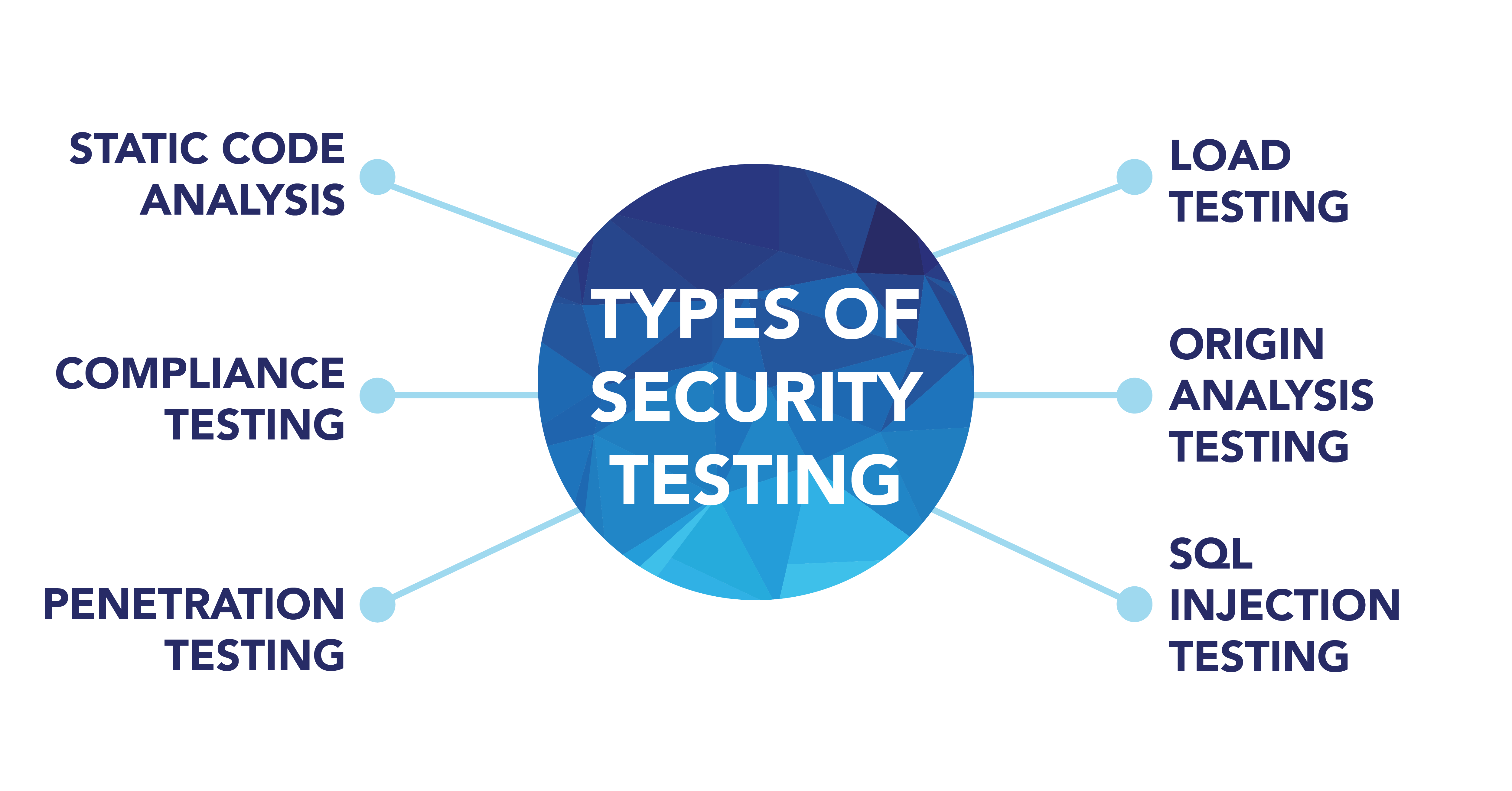

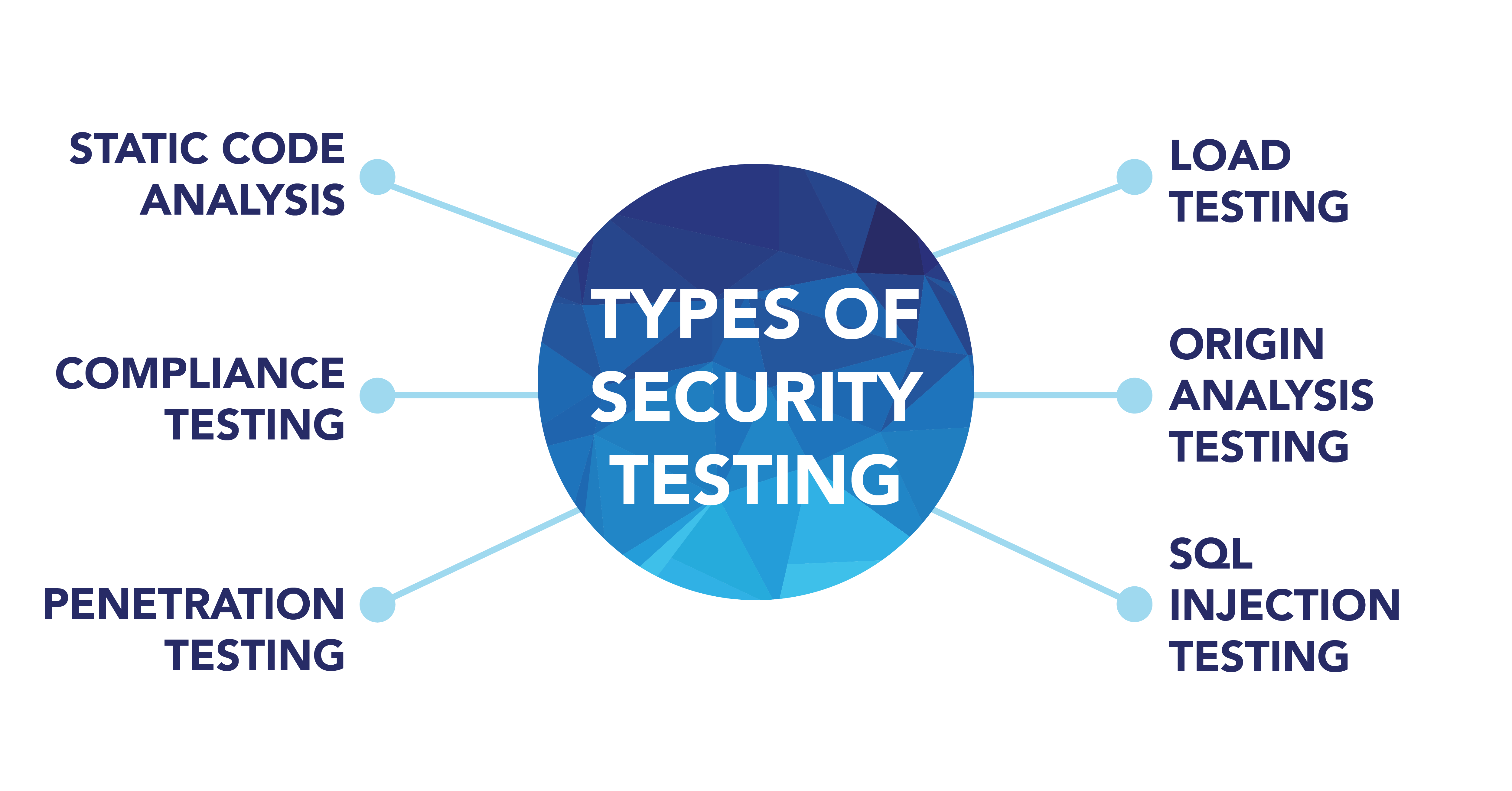

سازندگان: سازندگان دستگاههای اینترنت اشیا باید راحتی را با ایمنی تعبیهشده در قلب پروژه ارائه دهند و از روش «ایمن با طراحی » پیروی کنند. آنها اطمینان حاصل می کنند که قبل از ورود به بازار، آزمایش امنیتی زیر در برابر کد برنامه / سیستم عامل انجام شده است.

کاربران نهایی – چه مصرف کننده یک تجارت یا کاربر خانگی باشد، اقدامات احتیاطی امنیتی نمی تواند به سازنده ختم شود. (همچنین بخوانید: مستقیماً از کارشناسان: چگونه با اینترنت اشیا در محل کار ریسک را محدود کنیم .)

تست امنیت کد

همانطور که می توانید تصور کنید، مقدار کد در یک برنامه یا سیستم عامل می تواند به طور قابل توجهی از چند خط تا هزاران خط کد متفاوت باشد. به این ترتیب، انجام یک بازنگری دستی کد در این سطح غیراقتصادی است و باعث هدر رفتن منابع کارکنان می شود.

تست دستی

تست دستی شامل بازبینی کد ، بازبینی کد همتا یا پاس کردن است. این تکنیکها عملی است که آگاهانه و بهطور سیستماتیک با برنامهنویسهای همکار خود برای بررسی کدهای یکدیگر از نظر اشتباهات ملاقات میکنند، و بارها نشان داده شده است که روند توسعه نرمافزار را تسریع و ساده میکند.

جفت چشم دوم الزامی است که دو نفر قبل از انجام کاری، چیزی را تایید کنند. اصل چهار چشم گاهی اوقات قانون دو نفر یا قانون دو نفر نامیده می شود و با عملکرد امنیتی کنترل دوگانه مطابقت دارد.

تست خودکار

تست خودکار به طور فعال کل فرآیند تست امنیتی را سرعت می بخشد و از طریق یک برنامه استاتیک ( جعبه سفید ) یا یک روش پویا ( جعبه سیاه ) انجام می شود.

تست امنیت برنامه استاتیک (SAST) که به عنوان “تست جعبه سفید” نیز شناخته می شود بیش از یک دهه است که وجود داشته است. این به توسعه دهندگان اجازه می دهد تا آسیب پذیری های امنیتی را در کد منبع برنامه قبل از چرخه عمر توسعه نرم افزار پیدا کنند.

تست امنیت برنامه پویا (DAST) یک روش تست جعبه سیاه است که یک برنامه را در حال اجرا بررسی می کند تا آسیب پذیری هایی را که مهاجم می تواند از آنها سوء استفاده کند را پیدا کند.

———————————— فراشبکه نوین —————————

فراشبکه نوین به عنوان یک شرکت بزرگ در زمینه ارائه خدمات شبکه، راه اندازی و پشتیبانی شبکه و پشتیبانی کامپیوتر و خدمات IT در ایران فعالیت میکند. بسیار خرسندیم که برای دریافت

- خدمات نصب و راه اندازی شبکه : خدمات پسیو شبکه (نصب زیرساخت و سخت افزار شبکه) – خدمات اکتیو شبکه (نصب نرم افزارها و سرویسهای شبکه)

- پشتیبانی شبکه : پشتیبانی نرم افزار شبکه – پشتیبانی سخت افزار شبکه

- خدمات VOIP – ویپ

- امنیت شبکه : امنیت فیزیکی شبکه – امنیت فنی شبکه – امنیت اجرایی شبکه

- خدمات مشاوره شبکه

- طراحی و راه اندازی سیستم ذخیره سازی اطلاعات

- نصب و پشتیبانی دوربین مدار بسته

- خدمات در ارتباط بین شعب و دفاتر

- اعزام کارشناس حضوری

- خدمات کامپیوتر : خدمات کامپیوتری در محل -خدمات کامپیوتری آنلاین – خدمات کامپیوتر در حوزه شبکه

- خدمات ای تی : مشاوره آی تی – پشتیبانی آی تی – نصب و راه اندازی شبکه

- پشتیبانی شبکه : پشتیبانی نرم افزار شبکه – پشتیبانی سخت افزار شبکه… کافی است با ما تماس حاصل فرمائید:

شماره های تلفن همراه: 09120234651 – 09120917803 – 09120917804

شماره های تماس: 44209617-021 و 44209583-021

پشتیبانی از طریق ایمیل:info@farashabakeh.com

بیایید هر کاری را که می توانید برای اصلاح استوری اینستاگرام خود انجام دهید را مرور کنیم.

———————————— فراشبکه نوین —————————

تست خودکار تضمین میکند که آزمایش مطابق با الزامات انطباق انجام میشود، مانند مواردی که توسط موسسه ملی فناوری استاندارد (NIST) ، قانون حملپذیری و مسئولیتپذیری بیمه سلامت (HIPPA) و استانداردهای امنیت دادههای صنعت کارت پرداخت (PCI-) تعیین شده است. DSS) .

اسکن امنیتی آسیبپذیریهایی مانند موارد ذکر شده در OWASP IoT Top 10 را کشف میکند ، از جمله:

گذرواژههای ضعیف، آسان برای حدس زدن یا رمزگذاری سخت .

عدم وجود مکانیزم به روز رسانی امن

استفاده از اجزای قدیمی

حفاظت از حریم خصوصی ناکافی

شایان ذکر است که از لحاظ تاریخی، بررسی کد خودکار به دلیل هزینه ها از پروژه حذف شده است یا فقط به عنوان یک نیاز در نظر گرفته نشده است.

پیاده سازی کنترل های دسترسی ایمن

بر اساس مجله بین المللی علوم کامپیوتر و امنیت اطلاعات :

«مکانیسم کنترل دسترسی و احراز هویت دستگاه نیز یک مسئله امنیتی مهم در اینترنت اشیا است. مشکلات احراز هویت و کنترل دسترسی در اینترنت اشیا به دلیل وجود تعداد زیادی دستگاه و ماهیت ارتباط ماشین به ماشین (M2M) اینترنت اشیا است.

به طور سنتی، سازندگان دستگاههای اینترنت اشیا، پروتکلهای اختصاصی را متناسب با نوع استفاده از یک دستگاه خاص پیادهسازی میکنند. به همین دلیل، عدم قابلیت همکاری بین انواع دستگاه ها و انواع مختلف دروازه های اتصال که امروزه استفاده می شوند وجود دارد. (همچنین بخوانید: 6 نکته برای ایمن سازی یک دستگاه اینترنت اشیا .

شبکههای مجزا تضمین میکنند که یک دستگاه یا مجموعهای از دستگاهها از شبکههای غیرمرتبط دیگر جدا میمانند. تفکیک در یک محیط تجاری با استفاده از شبکه های محلی مجازی (VLAN) انجام می شود. برای مثال، میتوان آن را روی یک سوئیچ شبکه سازمانی پیادهسازی کرد و با مجموعهای از قوانین فایروال کمک و تقویت کرد، تا اطمینان حاصل شود که دستگاه همچنان میتواند برای هدف مورد نظر خود استفاده شود، اما به شیوهای ایمن.

در خانه، همچنان میتوانید از شبکههای مجزا از طریق یک روتر داخلی با قابلیت VLAN استفاده کنید. می توانید دستگاه های خود را به روش معمول، از طریق کابل شبکه یا Wi-Fi به روتر متصل کنید.

همچنین باید اقداماتی را برای تقسیم شبکه خانگی خود به بخشهای شبکه جداگانه انجام دهید. مجله PC این فرآیند را در 5 مرحله اساسی برای تقسیمبندی شبکه شرح میدهد.

مجموعه ای از قوانین فایروال را ایجاد کنید که اتصالات VLAN جایگزین را در شبکه خانگی تسهیل می کند. در سطح پایه، می توانید دو یا سه شبکه مجازی یا VLAN مجزا داشته باشید.

یک شبکه مهمان

یک شبکه خصوصی

یک شبکه اینترنت اشیا

هدف از تقسیم بندی جلوگیری از برقراری ارتباط دستگاه های موجود در یک VLAN با دستگاه های موجود در VLAN دیگر است و در عین حال امکان دسترسی محدود به اینترنت را نیز فراهم می کند.

از پروتکل های رمزگذاری شده استفاده کنید

پیاده سازی رمزگذاری در دستگاه های IoT اغلب کمتر و ایمن تر از رایانه ها است. برخی از دستگاه ها از ارتباطات رمزگذاری شده در پیکربندی اولیه خود استفاده می کنند، اما بیشتر آنها از پروتکل های وب معمولی استفاده می کنند که در سراسر اینترنت به صورت متن ساده ارتباط برقرار می کنند، که آنها را در برابر هکرهایی که ترافیک شبکه را برای شناسایی نقاط ضعف مشاهده می کنند آسیب پذیر می کند.

حداقل، تمام ترافیک وب باید از HTTPS، امنیت لایه انتقال (TLS)، پروتکل انتقال فایل امن (SFTP) ، پسوندهای امنیتی DNS و سایر پروتکلهای امنیتی برای ارتباطات با ایستگاههای مدیریتی و در سراسر اینترنت استفاده کند. علاوه بر این، دستگاههایی که به برنامههای تلفن همراه یا سایر دروازههای راه دور متصل میشوند باید از پروتکلهای رمزگذاریشده و همچنین رمزگذاری دادههای ذخیرهشده در درایوهای فلش استفاده کنند.

آگاهی کاربر نهایی

به عنوان کاربران اینترنت اشیا، همه ما موظفیم دفترچه راهنما را مطالعه کنیم، رمز عبور پیشفرض را تغییر دهیم و عملکردی را که قصد استفاده از آن را نداریم، خاموش کنیم. انجام این کارها به توقف نقض یا تجاوز به حریم خصوصی که توسط دستگاههای متصل به وب امکانپذیر شده است، کمک میکند، به عنوان مثال توانایی تماسگیرنده ناشناس برای رها کردن و شنود مکالمات در خانههای ما.

اینترنت اشیاء داخلی باید کاربر پسند باشد، راهاندازی آن آسان باشد و در عین حال در برابر تمام ترافیک ورودی مخرب محافظت کند. ما میخواهیم وصل و بازی کنیم، بله، اما همچنین میتوانیم استاندارد خوبی از امنیت را ارائه دهیم – در مقابل هر یک از آن موارد زشتی که در اینترنت وجود دارد محافظت شود. (همچنین بخوانید: چگونه اینترنت اشیا می تواند ایمنی و امنیت خانه شما را به خطر بیندازد .)

قبل از اینکه دستگاه یا راه حل بعدی IoT خود را بخرم، می خواهم مطمئن شوم که از نظر طراحی ایمن است. در برخی موارد همیشه امکان پذیر نیست، به خصوص اگر محصول از نوع قدیمی باشد، به علاوه قیمت معمولا برای من یک عامل محرک است.

با این حال، این فقط هزینه نیست. مهم این است که آیا دستگاه دارای ویژگی های امنیتی کافی به عنوان استاندارد است یا خیر. اگر به طور طبیعی ایمن باشد، این امر به طور بالقوه الزام جداسازی شبکه خانگی من را نفی می کند – البته اگر رویکرد امنیتی لایه ای نادیده گرفته شود.

برخی از مواردی که باید از دیدگاه مصرف کننده در نظر بگیرید: آیا در حال خرید یک محصول شناخته شده و قابل اعتماد هستید، آیا نسخه های بهتری در دسترس هستند، چه استانداردهای امنیتی داخلی وجود دارد. یک منبع اطلاعاتی خوب برای در نظر گرفتن این نکات، TREND Micro است – در هنگام خرید یک دستگاه هوشمند چه نکاتی را باید در نظر گرفت.

استانداردهای امنیتی

در قالب یک مقررات جدید از سوی موسسه ملی استاندارد و فناوری (NIST) با هدف امنیت اینترنت اشیا، بارقه امیدی در افق وجود دارد. در ژانویه 2020، NIST دومین گزارش پیش نویس خود را منتشر کرد : «توصیههایی برای سازندگان دستگاههای اینترنت اشیا: فعالیتهای بنیادی و پایه قابلیت امنیت سایبری دستگاههای اصلی»، که جایگزین پیشنویس اولیه «خط پایه ویژگیهای اصلی امنیت سایبری برای دستگاههای ایمن اینترنت اشیا» شد. هر دو نشریه بر اساس « ملاحظات مدیریت امنیت سایبری اینترنت اشیا (IoT) و خطرات حریم خصوصی » NIST است که در ژوئن 2019 منتشر شد.

بهجای مجموعهای از قوانینی که باید دنبال شوند، یک خط پایه ارائه میکند که راهنماییهای ارزشمندی را برای ترویج بهترین شیوهها برای کاهش خطرات امنیتی اینترنت اشیا ارائه میکند. (همچنین بخوانید: هک اینترنت اشیا: آسیب پذیری ها و روش های پیشگیری.)

نتیجه

دنیای محصولات اینترنت اشیا گسترده است و در مواقعی ممکن است طاقت فرسا به نظر برسد، به خصوص زمانی که در تلاش برای خرید عاقلانه هستید. با این حال، می توانید با پرسیدن این موارد و اعمال معیارهای زیر در جستجوی خود، دامنه را محدود کنید:

کجا می خواهید از دستگاه استفاده کنید؟

به دنبال چه ویژگی هایی هستید؟

بودجه شما چقدر است؟

آیا این یک محصول یا محصول شناخته شده و قابل اعتماد است، آیا دوستان و خانواده آن را توصیه می کنند؟

در نهایت، مطمئن شوید که با طراحی ایمن است و هر دری را که می تواند برای حملات سایبری باز باشد، ببندید.

———————————— فراشبکه نوین —————————

فراشبکه نوین به عنوان یک شرکت بزرگ در زمینه ارائه خدمات شبکه، راه اندازی و پشتیبانی شبکه و پشتیبانی کامپیوتر و خدمات IT در ایران فعالیت میکند. بسیار خرسندیم که برای دریافت

- خدمات نصب و راه اندازی شبکه : خدمات پسیو شبکه (نصب زیرساخت و سخت افزار شبکه) – خدمات اکتیو شبکه (نصب نرم افزارها و سرویسهای شبکه)

- پشتیبانی شبکه : پشتیبانی نرم افزار شبکه – پشتیبانی سخت افزار شبکه

- خدمات VOIP – ویپ

- امنیت شبکه : امنیت فیزیکی شبکه – امنیت فنی شبکه – امنیت اجرایی شبکه

- خدمات مشاوره شبکه

- طراحی و راه اندازی سیستم ذخیره سازی اطلاعات

- نصب و پشتیبانی دوربین مدار بسته

- خدمات در ارتباط بین شعب و دفاتر

- اعزام کارشناس حضوری

- خدمات کامپیوتر : خدمات کامپیوتری در محل -خدمات کامپیوتری آنلاین – خدمات کامپیوتر در حوزه شبکه

- خدمات ای تی : مشاوره آی تی – پشتیبانی آی تی – نصب و راه اندازی شبکه

- پشتیبانی شبکه : پشتیبانی نرم افزار شبکه – پشتیبانی سخت افزار شبکه… کافی است با ما تماس حاصل فرمائید:

شماره های تلفن همراه: 09120234651 – 09120917803 – 09120917804

شماره های تماس: 44209617-021 و 44209583-021

پشتیبانی از طریق ایمیل:info@farashabakeh.com

بیایید هر کاری را که می توانید برای اصلاح استوری اینستاگرام خود انجام دهید را مرور کنیم.

———————————— فراشبکه نوین —————————